Schwachstelle bei Computerchips entdeckt

FPGA-Chips gelten als die Legosteine der Computerhersteller und bislang hielt man sie für relativ sicher. Forscher des Karlsruher Instituts für Technologie (KIT) fanden nun eine Schwachstelle.

Field-Programmable Gate Arrays (FPGAs) sind flexibel und vielseitig einsetzbar. Das haben sie den spezialisierten Chips voraus. Bislang galten sie auch als besonders sicher. Das widerlegte nun ein Forscherteam vom KIT.

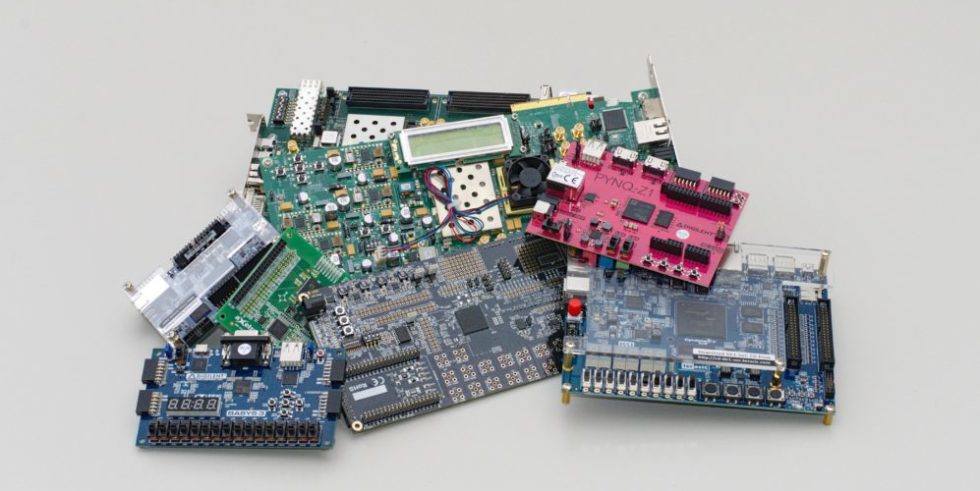

Foto: Gnad, KIT

Die FPGA-Chips sind die aktuellen digitalen Tausendsassas der Computerbranche, verbrauchen sie doch vergleichsweise wenig Strom. Damit fällt die Wahl meist auf sie, wenn es um Anwendungen in großen Rechenzentren für Clouddienste geht. Diese kleinen programmierbaren Chips haben zudem noch 2 weitere entscheidende und praktische Vorzüge: Sie können nahezu alle Funktionen anderer Chips übernehmen, sind also nicht auf eine einzige Aufgabe zugeschnitten. Das macht sie im Vergleich zu gewöhnlichen spezialisierten Chips so flexibel. Und deshalb nutzt man sie auch meist bei der Entwicklung neuer Geräte und Systeme. „FPGAs werden zum Beispiel in der ersten Produktcharge neuer Geräte verbaut, weil man sie im Gegensatz zum Spezialchip, dessen teure Entwicklung sich nur bei sehr großen Stückzahlen lohnt, nachträglich noch verändern kann“, sagt Dennis Gnad vom Institut für Technische Informatik (ITEC) des KIT.

Der 2. Vorteil: Die FPGA-Chips können beliebig aufgeteilt werden. Das bedeutet, 2 Kunden können sich praktisch einen einzigen Chip teilen. Der eine nutzt dabei einfach die obere Hälfte des Chips, der andere die untere Hälfte. Das ist besonders für Cloudanbieter interessant, wenn diese ihre Dienste vermarkten wollen. Gute und damit verbreitete Einsatzgebiete der FPGA-Chips sind zum Beispiel Anwendungen mit Datenbanken, mit Künstlicher Intelligenz, Maschinelles Lernen und auch Finanzapplikationen. Außerdem werden die Chips in Smartphones eingesetzt, für Netzwerke, in der Medizintechnik, Fahrzeugelektronik sowie in der Luft- und Raumfahrt.

FPGA-Chips bieten Schwachstellen für Hacker

In verschiedenen Tests deckten Forscher des KIT nun allerdings potenzielle Lücken in FPGA-Chips auf. Cyberkriminelle könnten sie nutzen, um diese Chips und die damit verbundenen Systeme anzugreifen, zu manipulieren oder gar zu zerstören. Das Problem liegt dabei genau in der Verwendung der FPGA-Chips durch mehrere Nutzer zur gleichen Zeit. Ideenreichen Hackern bietet gerade die Vielseitigkeit und Flexibilität der Chips die Möglichkeit, mit sogenannten Seitenkanal-Attacken Zugriff auf die Chips zu erlangen. Seitenkanalangriffe nutzen Schwachstellen im Einbau und in der Umsetzung von bestimmten Methoden, Verfahren, Protokollen, Betriebssystem, Hardware oder einem Algorithmus aus.

Dabei ist der Algorithmus selbst allerdings nicht das erklärte Ziel des Angriffs. Diese Attacke entsteht in der Regel über die Beobachtung des Systems. Hacker verschaffen sich beispielsweise Zugang zum Energieverbrauch des Chips. Dieser verrät ihnen Informationen, mit denen sie in der Lage sind, seine Verschlüsselungen zu durchbrechen. Neben dem Energieverbrauch können auch elektromagnetische Abstrahlung oder der Zeitverbrauch einer Operation Informationen preisgeben, die Hacker für ihre Angriffe ausnutzen.

Die Lösung könnte im unmittelbaren Zugriff liegen

Die Forscher warnen: Gerade chip-interne Messungen bieten die Möglichkeit, dass ein Kunde des Clouddienstes einen anderen ausspionieren kann. Hacker sind darüber hinaus in der Lage, Schwankungen des Energieverbrauchs nicht nur auszuspähen, sondern sie sogar selbst zu erzeugen. Das könnte die Berechnungen anderer Kunden verfälschen oder sogar den gesamten Chip zum Absturz bringen, erklären die Forscher. Diese Gefahren beschränken sich nach Ansicht der Wissenschaftler nicht nur auf die FPGA-Chips, sondern tauchen durchaus auch bei anderen Chips auf. Es betrifft zum Beispiel solche, die häufig für Anwendungen im Internet der Dinge eingesetzt werden. Das können unter anderem intelligente Heizungssteuerungen oder Beleuchtungen sein – also durchaus ganz alltägliche Anwendungsbereiche.

Nach der Entdeckung dieser Schwachstelle widmen sich die Forscher der Lösung des Problems. Ihr Ansatz: Sie wollen den unmittelbaren Zugriff der Nutzer auf die FPGA-Chips beschränken. „Die Schwierigkeit dabei liegt darin, bösartige Nutzer herauszufiltern, ohne gutwillige Verwender zu sehr einzuschränken“, erklärt Dennis Gnad vom KIT.

Weitere IT-Themen:

Ein Beitrag von: