So belauschen Hacker Ihr Wohnzimmer durch Kopfhörer

Der Kopfhörer als Mikrofon? Für Hacker kein Problem. Sie brauchen dafür nur eine Malware namens Speake(a)r. Über die Kopfhörermembran belauschen sie dann Gespräche im Wohnzimmer.

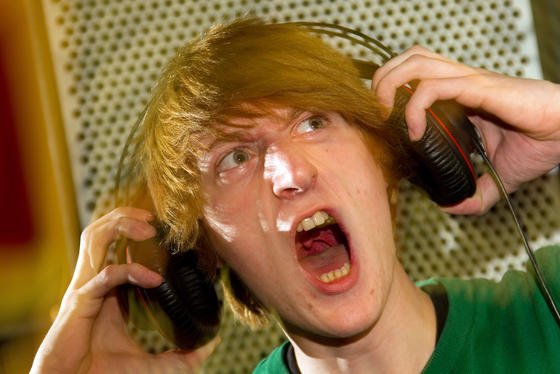

Achtung: Solch einen Schrei könnten Hacker hören. Mit einer Malware verwandeln sie den Kopfhörer in ein Mikrofon.

Foto: Friso Gentsch/dpa

Die Computerkamera abkleben und das Mikrofon deaktivieren: Das reicht nicht aus, um sich vor einem Lauschangriff durch Hacker zu schützen. Den Beweis dafür haben Forscher der israelischen Ben-Gurion-Universität im Negev erbracht. Sie haben Speake(a)r entwickelt – eine Software, die Kopfhörer kurzerhand in ein Mikrofon verwandelt. Das reicht aus, um Gespräche im Wohnzimmer mitzuhören. Unheimlich. Doch wie haben die Forscher das angestellt?

Einfallstor ist der Realtek-Audiochip

Die Forscher haben eine Schwachstelle in Soundchips des US-Herstellers Realtek ausgenutzt, die in fast allen PCs, Macs und Laptops verbaut sind: Die Möglichkeit, die Ein- und Ausgänge der Soundkarte frei zu konfigurieren. Die Malware Speake(a)r verwandelt dadurch den Kopfhöreranschluss blitzschnell in einen Mikrofoneingang.

Der Kopfhörer selbst wird gleichzeitig zum Mikrofon – vorausgesetzt er hat keinen eingebauten Verstärker. Das ist problemlos möglich, weil Kopfhörer und Mikrofone nach dem gleichen elektromechanischen Prinzip arbeiten. Die Richtung der Umwandlung von elektrischen in akustischen Schwingungen ist umkehrbar. Ein altbekanntes Prinzip. Neu ist aber, dass eine Malware den Lautsprecheranschluss unerkannt in ein Mikrofonanschluss verwandelt.

Einziger Schutz: Kopfhörer ausstecken

Der Lauschangriff über Kopfhörer scheint ausgezeichnet zu funktionieren. Die Forscher haben Geräusche aus einer Entfernung von bis zu sechs Metern aufgezeichnet und über das Internet übertragen. Zwar war die Qualität der aufgezeichneten Gespräche dürftig, doch ausreichend, um den Inhalt zu erkennen.

Den Kopfhörer nach der Arbeit rumliegen lassen. Das kann ein Einfallstor für Hacker sein. Bislang gibt es nur einen Schutz: ausstecken.

Derzeit gibt es kaum einen Schutz. Die Forscher schlagen deshalb vor, dass Hersteller von Betriebssystemen Sicherungsmaßnahmen integrieren, die Benutzer beim Wechsel vom Lautsprecher- zum Mikrofonmodus nach einer Bestätigung fragen. Bis dahin scheint der einzige Schutz: Kopfhörer nach der Benutzung ausstecken.

Vor Hackern scheint aber auch wirklich Nichts und Niemand sicher. Russische Hacker haben vor einiger Zeit sogar Babyphones gehackt und Szenen schlafender Babys ins Netz gestellt. Und auch die Kameras von Laptops sind ein beliebtes Einfallstor.

Ein Beitrag von: